Tails est un système d’exploitation unique, permettant de naviguer sur Internet en toute anonymat tout en assurant une sécurité optimale. Utilisé depuis une clé USB, il offre des outils avancés pour protéger vos données et contourner les censures, garantissant ainsi un environnement sans traces laissées sur l’ordinateur hôte.

Tails vous aide à utiliser Internet de manière anonyme et à contourner la censure presque partout où vous allez et sur n’importe quel ordinateur, tout en ne laissant aucune trace sauf demande explicite de votre part.

Tails est un système d’exploitation complet conçu pour être utilisé depuis un DVD, une clé USB ou une carte SD de manière indépendante du système d’exploitation d’origine de l’ordinateur. Démarrez sur votre clé USB Tails au lieu de démarrer sous Windows, macOS ou Linux. Tails ne laisse aucune trace sur l’ordinateur une fois éteint.

Tails vous aide à :

- Utiliser Internet de manière anonyme et contourner la censure

- Toutes les connexions à Internet passent par le réseau Tor

- Ne laisser aucune trace sur l’ordinateur que vous utilisez, sauf demande explicite

- Employez des outils cryptomonnaies à la pointe de la technologie pour chiffrer vos fichiers, emails et messages instantanés

Tails comprend une sélection d’applications pour travailler sur des documents sensibles et communiquer de manière sécurisée. Il est fourni avec plusieurs applications intégrées préconfigurées avec la sécurité à l’esprit : navigateur web, client de messagerie instantanée, client de messagerie, suite bureautique, éditeur d’images et de sons, etc.

Si vous souhaitez essayer Tails sur votre ordinateur actuel sans prendre de risque, veuillez consulter ce Guide : exécuter Linux depuis une clé USB en tant que machine virtuelle ou disque amorçable.

Qu’est-ce que Tails ?

Tails est une distribution Linux portable basée sur Debian qui combine le réseau Tor, le bureau GNOME et plusieurs autres outils pour offrir une expérience informatique sécurisée et anonyme.

Quelle est la sécurité de Tails ?

Tails est très sûr tant que vous ne l’exécutez pas sur une machine infectée. Tails est conçu pour fonctionner depuis une clé USB sur n’importe quel ordinateur comme un système d’exploitation complètement indépendant. Cependant, si l’ordinateur hôte est infecté par un logiciel malveillant tel qu’un enregistreur de touches, votre vie privée serait à risque.

Comment Tails garantit-il la vie privée ?

Tails est configuré par défaut pour s’exécuter depuis la mémoire de votre ordinateur et ne stocke jamais d’informations localement sauf configuration de votre part. Cela indique qu’à chaque fois que vous éteignez Tails, la mémoire est nettoyée, supprimant toute trace de votre travail et chaque nouvelle session commence comme une ardoise vierge.

Puis-je utiliser Tails pour contourner la censure ?

Oui, vous pouvez utiliser Tails pour contourner la censure sur Internet et naviguer anonymement. Toutes les applications fournies avec Tails (email, navigateur, client de messagerie, suite bureautique) utilisent le réseau Tor pour se connecter à Internet, de sorte que toutes vos activités peuvent être dissimulées.

Anonymat en ligne et contournement de la censure avec Tor

Tails s’appuie sur le réseau d’anonymat Tor pour protéger votre vie privée en ligne :

- Tout le logiciel est configuré pour se connecter à Internet via Tor

- Si une application essaie de se connecter à Internet directement, la connexion est automatiquement bloquée pour des raisons de sécurité.

Tor est un logiciel libre et un réseau ouvert qui vous aide à défendre contre une forme de surveillance du réseau qui menace la liberté personnelle et la vie privée, les activités commerciales et les relations confidentielles, ainsi que la sécurité d’État connue sous le nom d’analyse de trafic.

Tor vous protège en faisant rebondir vos communications à travers un réseau distribué de relais gérés par des bénévoles du monde entier : il empêche quelqu’un surveillant votre connexion Internet d’apprendre les sites que vous visitez, et il empêche les sites que vous visitez d’apprendre votre emplacement physique.

Avec Tor, vous pouvez :

- Être anonyme en ligne en masquant votre location

- Vous connecter à des services qui seraient autrement censurés

- Résister aux attaques qui bloquent l’utilisation de Tor grâce à des outils de contournement tels que des ponts

Quoi de Neuf

Corrections de sécurité tests

Les vulnérabilités décrites ci-dessous ont été identifiées lors d’un audit de sécurité externe par Radically Open Security et divulguées de manière responsable à ce équipe. Nous ne sommes pas au courant que ces attaques aient été utilisées contre des utilisateurs de Tails jusqu’à présent.

- Ces vulnérabilités ne peuvent être exploitées que par un attaquant puissant qui a déjà exploité une autre vulnérabilité pour prendre le contrôle d’une application dans Tails.

- Si vous souhaitez être particulièrement prudent et avez utilisé Tails depuis le 9 janvier sans mise à jour, nous recommandons de faire une mise à jour manuelle plutôt qu’une mise à jour automatique.

- Prévenir un attaquant d’installer un logiciel malveillant de manière permanente. (#20701)

Dans Tails 6.10 ou antérieur, un attaquant qui a déjà pris le contrôle d’une application dans Tails pourrait alors exploiter une vulnérabilité dans Tails Upgrader pour installer une mise à jour malveillante et prendre le contrôle de votre Tails de manière permanente.

- Faire une mise à jour manuelle supprimerait un tel logiciel malveillant.

- Prévenir un attaquant de surveiller les activités en ligne. (#20709 et #20702)

Dans Tails 6.10 ou antérieur, un attaquant qui a déjà pris le contrôle d’une application dans Tails pourrait alors exploiter des vulnérabilités dans d’autres applications menant potentiellement à la dé-anonymisation ou à la surveillance de l’activité de navigation :

- Dans Onion Circuits, pour obtenir des informations sur les circuits Tor et les fermer.

- Dans Unsafe Browser, pour se connecter à Internet sans passer par Tor.

- Dans Tor Browser, pour surveiller votre activité de navigation.

- Dans Tor Connection, pour reconfigurer ou bloquer votre connexion au réseau Tor.

- Prévenir un attaquant de modifier les paramètres de stockage persistant. (#20710)

Nouvelles fonctionnalités

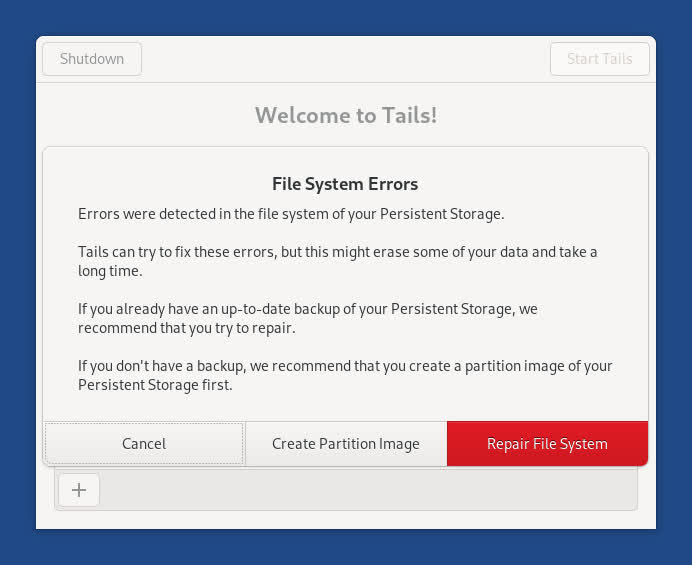

- Détection des erreurs de partitionnement

- Parfois, les partitions sur une clé USB Tails se corrompent. Cela entraîne des erreurs avec le stockage persistant ou lors des mises à jour. Les partitions peuvent se corrompre en raison de hardware défectueux ou contrefait, d’erreurs logicielles ou d’une déconnexion physique de la clé USB pendant que Tails est en cours d’exécution.

- Tails avertit désormais plus tôt de ces erreurs de partitionnement. Par exemple, si des erreurs de partitionnement sont détectées alors qu’il n’y a pas de stockage persistant, Tails recommande de réinstaller ou d’utiliser une nouvelle clé USB.

Changements et mises à jour

- Mise à jour de Tor Browser vers 14.0.4.

- Mise à jour de Thunderbird vers 128.5.0esr.

- Suppression de la prise en charge des portefeuilles matériels dans Electrum. Les portefeuilles Trezor ont cessé de fonctionner dans Debian 12 (Bookworm), et donc dans Tails 6.0 ou ultérieur.

- Désactivation de l’éditeur de texte GNOME pour ne pas rouvrir le dernier fichier. (#20704)

- Ajout d’un lien vers l’assistant de connexion Tor depuis le menu de l’icône d’état Tor sur le bureau.

- Faciliter à ce équipe la recherche d’informations utiles dans les rapports WhisperBack.

Pour plus de détails, consultez ce changelog (journal des modifications).

Notes de version de Tails 6.8.1

Nouvelles fonctionnalités

Réparation du système de fichiers lors du déverrouillage du stockage persistant

Lorsque le système de fichiers du stockage persistant présente des erreurs, Tails vous propose maintenant de réparer le système de fichiers lors du déverrouillage depuis l’écran d’accueil.

Comme toutes les erreurs de système de fichiers ne peuvent pas être récupérées en toute sécurité de cette manière, ils ont rédigé une documentation complète sur la manière de récupérer des données à partir du stockage persistant en utilisant des techniques complémentaires.

Changements et mises à jour

- Mise à jour de Tor Browser vers 13.5.6.

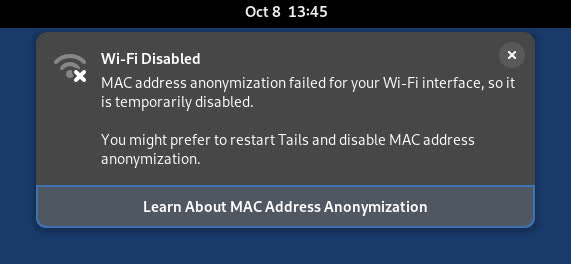

- Amélioration de la notification lorsqu’une interface réseau est désactivée en raison d’un échec de l’anonymisation de l’adresse MAC.

Problèmes résolus

- Augmentation du temps d’attente maximum à 8 minutes lors du déverrouillage du stockage persistant avant de renvoyer une erreur. (#20475)

- Cacher le mot de passe affiché lors du déverrouillage du stockage persistant. (#20498)

- Mieux gérer les échecs lors de l’envoi des messages d’erreur WhisperBack :

- Correction des champs de saisie lorsque Tails n’est pas connecté à Tor. (#19731)

- Correction de l’accessibilité des champs de saisie avec lecteurs d’écran. (#19903)