Les mises à jour de bios peuvent non seulement corriger des bugs, mais aussi servir de vecteur d’attaque. Un chercheur a réalisé un concept prouvant qu’il est possible d’installer un ransomware directement dans le CPU, exploitant une faille dans les processeurs AMD, laissant entrevoir des dangers pour la sécurité des systèmes.

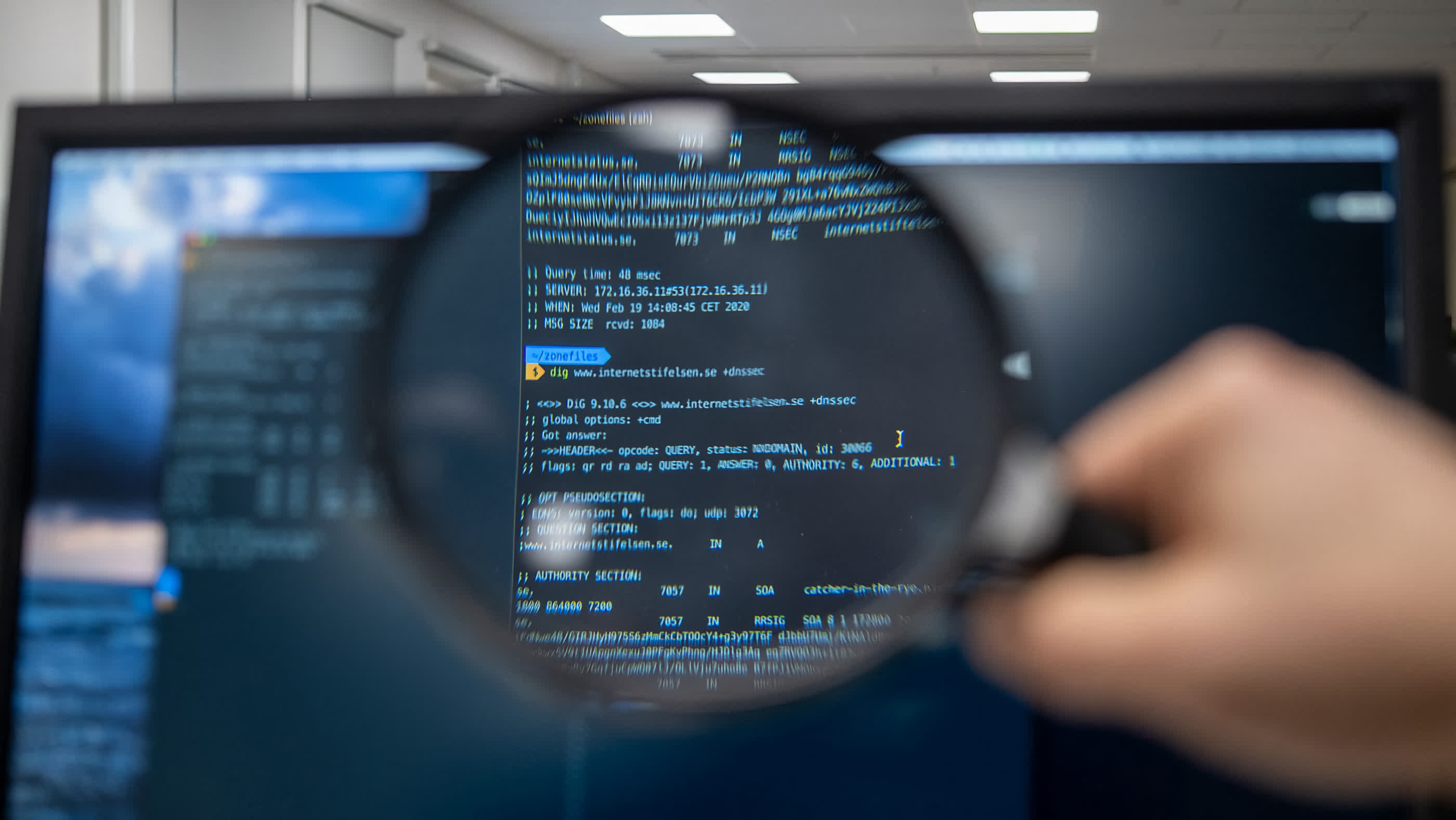

Un chercheur en sécurité a mis au point un moyen de « transformer » les mises à jour de bios pour installer des ransomware directement sur le CPU. L’analyste de Rapid7, Christiaan Beek, s’est inspiré d’une faille test dans les processeurs Zen d’AMD, découverte plus tôt cette année par des chercheurs de Google. Cette faille permettrait aux attaquants de modifier l’instruction RDRAND et d’injecter un bios personnalisé qui choisit toujours « 4 » lors de la génération d’un nombre aléatoire.

Les mises à jour de bios devraient théoriquement être exclusives aux constructeurs de CPU, garantissant que la mise à jour correcte ne s’installe que sur des processeurs compatibles. Bien que l’injection d’un bios personnalisé soit difficile, elle n’est pas impossible, comme le montre la faille RDRAND. Fort de ses connaissances en sécurité des firmwares, Beek s’est lancé dans l’écriture d’un ransomware au niveau du CPU.

Le Register rapporte que l’expert en sécurité a développé une preuve de concept (PoC) qui cache une charge utile de ransomware à l’intérieur du processeur. Il a qualifié cette avancée de « fascinante », bien qu’il n’ait pas l’intention de publier la documentation ou le code de la PoC. Les cybercriminels pourraient contourner toutes les technologies de sécurité traditionnelles après avoir compromis le firmware du CPU ou de la carte mère en utilisant la méthode de Beek.

Beek a souligné que les menaces de ransomware à des niveaux extrêmement bas ne sont pas que théoriques. Le bootkit BlackLotus, par exemple, peut compromettre le firmware UEFI et infecter des systèmes protégés par Secure Boot. Il a également cité des extraits du journal de discussion du groupe de ransomware Conti, révélant qu’ils travaillaient sur une PoC pour installer des ransomware directement dans le firmware UEFI.

« Si nous modifions le firmware UEFI, nous pouvons déclencher le chiffrement avant que le système d’exploitation ne se charge. Aucun antivirus ne peut détecter cela », ont déclaré les cybercriminels.

Avec le bon exploit, ils pourraient abuser des versions UEFI vulnérables permettant des mises à jour non signées pour procéder à l’installation dédiée de ransomware.

Beek a noté que si quelques hackers black hat capables avaient exploré ce type de menace il y a des années, les plus compétents d’entre eux auraient fini par réussir. Il a critiqué l’industrie informatique pour sa tendance à poursuivre les atouts d’IA, d’apprentissage automatique et de chatbots, en négligeant la sécurité essentielle. Les gangs de ransomware génèrent des milliards chaque année grâce à des mots de passe faibles, des vulnérabilités à haut risque et une authentification multifacteur défaillante.