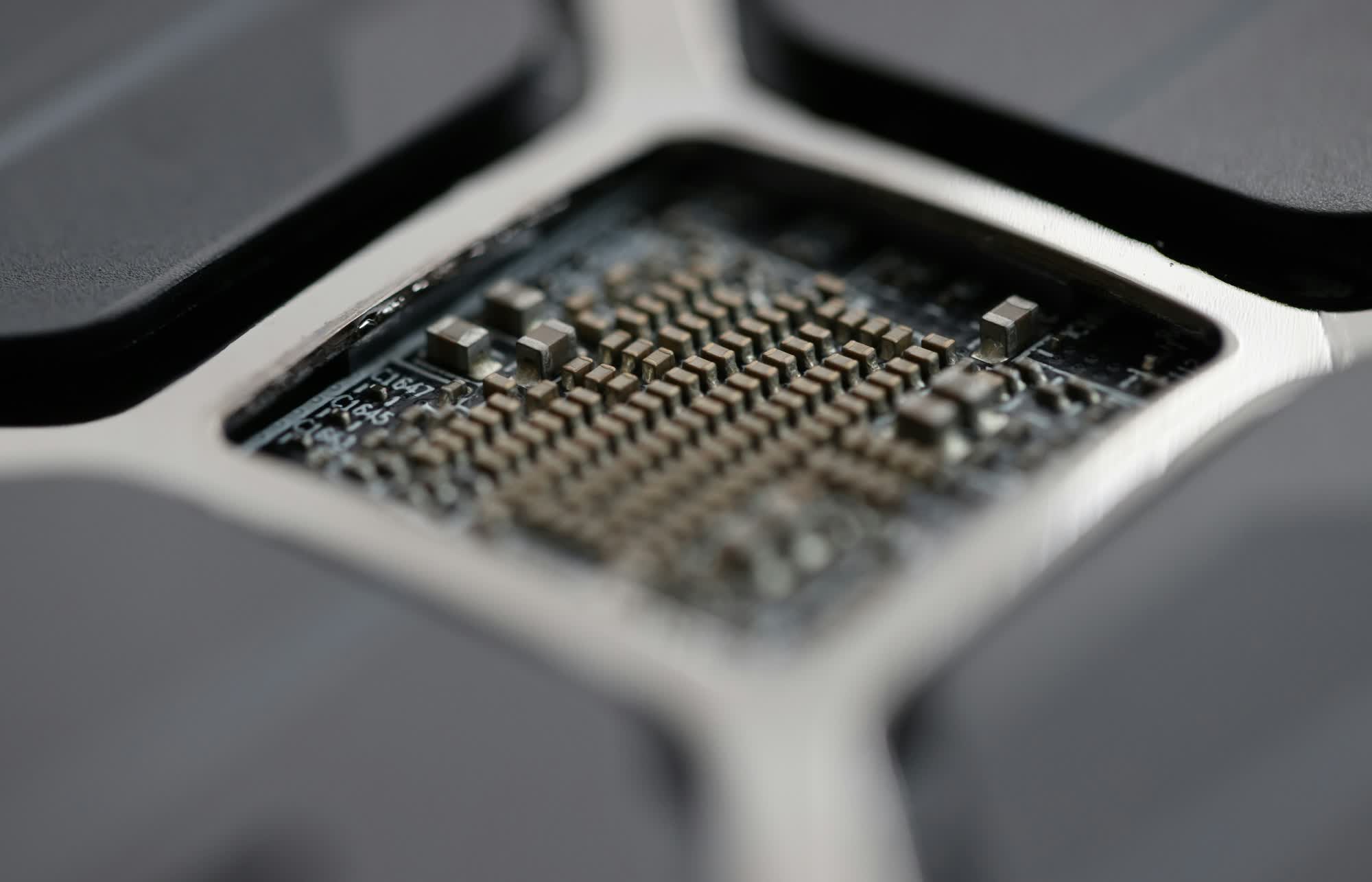

Des failles dans le firmware de plus de 200 cartes mères Gigabyte laissent place à des malwares invisibles

Un avertissement significatif concerne les propriétaires de cartes mères Gigabyte pour processeurs Intel des 8e à 11e générations. Quatre vulnérabilités tests, découvertes dans le firmware UEFI, pourraient permettre à des attaquants de contourner des mécanismes de sécurité essentiels avant même que le système d’exploitation ne soit chargé.

Des chercheurs de Binarly et de l’Université Carnegie Mellon ont identifié quatre failles tests dans le firmware UEFI, touchant plus de 240 modèles de cartes mères Gigabyte commercialisées entre 2017 et 2021. Ces vulnérabilités pourraient permettre aux attaquants de contourner des mécanismes de sécurité cruciaux tels que Secure Boot, avant que Windows ou tout autre système d’exploitation ne se charge.

Les défauts se trouvent dans le Mode de Gestion Système, l’environnement d’exécution le plus privilégié du processeur, chargé de gérer les tâches essentielles de bas niveau sous le système d’exploitation. Le SMM repose sur une zone de mémoire protégée conçue pour être inaccessible au code non autorisé. Cependant, en raison de défauts d’implémentation dans le firmware de Gigabyte, les attaquants capables d’obtenir des privilèges élevés – que ce soit par accès local ou exploitation distante – peuvent compromettre le SMM et finalement prendre le contrôle total du système.

Une fois l’accès administrateur obtenu, un attaquant peut installer un malware persistant capable de survivre même après la réinstallation du système d’exploitation. Ce niveau d’accès permet également de désactiver des fonctionnalités cruciales, comme Secure Boot et Intel Boot Guard. Ce faisant, les attaquants ouvrent la voie à des menaces avancées telles que les bootkits et les rootkits de firmware, qui peuvent maintenir un contrôle dédié à long terme sur un appareil tout en évitant la plupart des outils de sécurité conventionnels.

American Megatrends, le fournisseur de firmware derrière une grande partie du code UEFI de Gigabyte, avait auparavant fourni des correctifs pour ces vulnérabilités par le biais de canaux confidentiels. Cependant, les mêmes défauts sont réapparus dans le firmware Gigabyte expédié avec des produits en vente. Dans de nombreux cas, les correctifs fournis par AMI n’ont pas été correctement intégrés par Gigabyte avant que le hardware concerné n’atteigne les consommateurs. Par conséquent, beaucoup de systèmes plus anciens restent exposés même après la divulgation publique de ces problèmes de sécurité.

En réponse, Gigabyte a publié une liste de produits affectés et a commencé à diffuser des mises à jour de BIOS, avec des correctifs commençant à être déployés en juin. Toutefois, une complication majeure subsiste : près de la moitié des cartes mères vulnérables ont atteint le statut de fin de vie, ce qui indique qu’elles ne reçoivent plus de mises à jour régulières ni de support. Pour ces dispositifs, Gigabyte recommande simplement de contacter un ingénieur d’application sur le terrain, une ressource généralement accessible uniquement aux clients d’entreprise, et non aux consommateurs moyens. Cela laisse de nombreux utilisateurs à domicile et petites entreprises sans solution pratique, à part le remplacement complet de leur hardware.

Gigabyte a souligné que les nouvelles plateformes de cartes mères ne sont pas touchées par ces vulnérabilités spécifiques, car elles incluent des protections améliorées au niveau du firmware. Pour les utilisateurs de systèmes plus anciens, la société conseille de visiter son site de support pour vérifier les mises à jour de firmware disponibles. Ceux qui possèdent des cartes non prises en charge seront finalement confrontés à une décision difficile : rechercher un support technique coûteux ou investir dans un PC plus récent et plus sécurisé.