Une récente recherche met en lumière un outil inquiétant, baptisé Windows Downdate, capable de transformer un système Windows parfaitement sécurisé en une cible vulnérable. Ce développement soulève des questions cruciales sur la sécurité informatique actuelle et les implications d’une telle technologie. Une attention particulière s’impose sur les découvertes faites et les mesures prises pour contrer ce risque.

Les mises à jour de Windows peuvent parfois mal tourner avec des correctifs défectueux, mais en général, elles visent à nous protéger contre les menaces récentes. Microsoft publie régulièrement des mises à jour pour combler les vulnérabilités potentielles. Mais que se passerait-il s’il existait un outil capable d’annuler chaque mise à jour de Windows et d’exposer votre PC à toutes les menaces que Microsoft pensait avoir résolues ? Mauvaise nouvelle : un tel outil existe désormais, et il s’appelle Windows Downdate.

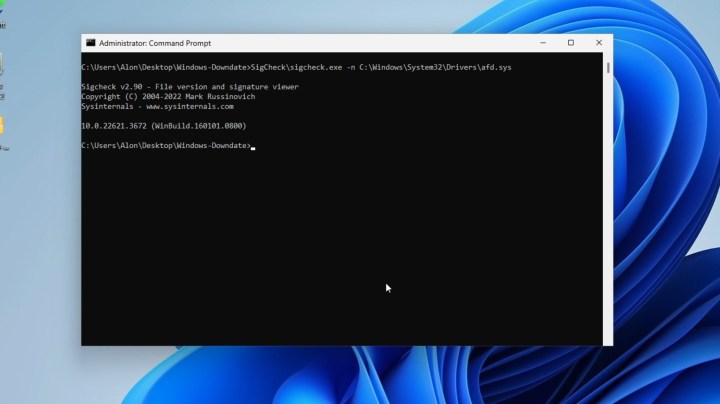

Ne vous inquiétez pas, vous êtes pour l’instant à l’abri de Windows Downdate. Cet outil a été développé comme preuve de concept par le chercheur d’SafeBreach Alon Leviev. Bien que son potentiel soit franchement inquiétant, il a été créé de bonne foi dans le cadre d’une démarche appelée « hacking éthique », où des chercheurs tentent d’identifier les vulnérabilités avant que des acteurs malveillants ne le fassent.

Concernant Windows Downdate, si cet outil tombait entre de mauvaises mains, les conséquences pourraient être incroyables. L’exploitation repose sur une faille de Windows Update permettant d’installer d’anciennes mises à jour où certaines vulnérabilités ne sont pas encore corrigées. Leviev a utilisé cet outil pour rétrograder des bibliothèques de liens dynamiques (DLL), des pilotes et même le noyau NT, qui est un élément central de Windows. Cela se fait tout en contournant les vérifications, rendant le tout totalement invisible et irréversible.

« J’ai pu rendre une machine Windows entièrement patchée vulnérable à des milliers de failles passées, transformant ainsi des vulnérabilités corrigées en zero-days, ce qui rend le terme “entièrement patché” complètement vide de sens pour n’importe quelle machine Windows au monde, » a déclaré Leviev dans un post de SafeBreach. « Après ces rétrogradations, le système d’exploitation indiquait qu’il était totalement à jour et ne pouvait pas installer de futures mises à jour, tandis que les outils de récupération et de scan étaient incapables de détecter des problèmes. »

Leviev a également découvert que toute la pile de virtualisation de Windows était vulnérable à cette exploitation ; le chercheur a réussi à rétrograder le processus isolé de Credential Guard, l’hyperviseur de Hyper-V et le noyau sécurisé. Leviev a même trouvé « plusieurs façons » de désactiver la sécurité basée sur la virtualisation (VBS) dans Windows, cela étant encore possible même lorsque des verrouillages UEFI sont appliqués.

« À ma connaissance, c’est la première fois que les verrouillages UEFI de VBS sont contournés sans accès physique, » a déclaré Leviev.

Windows Downdate peut en gros annuler chaque correctif de sécurité jamais créé, puis tromper le PC en lui faisant croire que tout va bien tout en l’exposant discrètement à des centaines de menaces différentes. Un outil comme celui-ci pourrait causer de gros dégâts sur n’importe quel système d’exploitation, et Leviev soupçonne que d’autres systèmes, comme MacOS et Linux, peuvent également être en danger.

La bonne nouvelle est que Leviev a voulu protéger les utilisateurs de Windows de cet outil, et le chercheur a rapporté ses découvertes à Microsoft en février 2024. Microsoft a émis deux CVE en réponse (CVE-2024-21302 et CVE-2024-38202) et semble être en train de corriger cette vulnérabilité. Espérons que Microsoft agisse plus rapidement pour patcher cette exploitation que les hackers non éthiques à l’utiliser à leur avantage.